Механизмы защиты Вайбера Как защитить Вайбер от взлома

Мессенджеры, социальные сети и всевозможные популярные сайты постоянно твердят о «высоком уровне защиты пользовательских данных». Но периодические взломы чужих аккаунтов и сливы подробностей личной жизни известных людей указывают на обратное.

Сегодня хочу рассказать о том, насколько разработчики Вайбера заботятся о тайне нашей переписки и как это у них получается. А также я докажу, что любые способы защиты аккаунтов в мессенджере могут быть бесполезными, если для атаки использовать лишь номер телефона потенциальной «жертвы».

Механизмы защиты: как Вайбер заботится о конфиденциальности пользователей

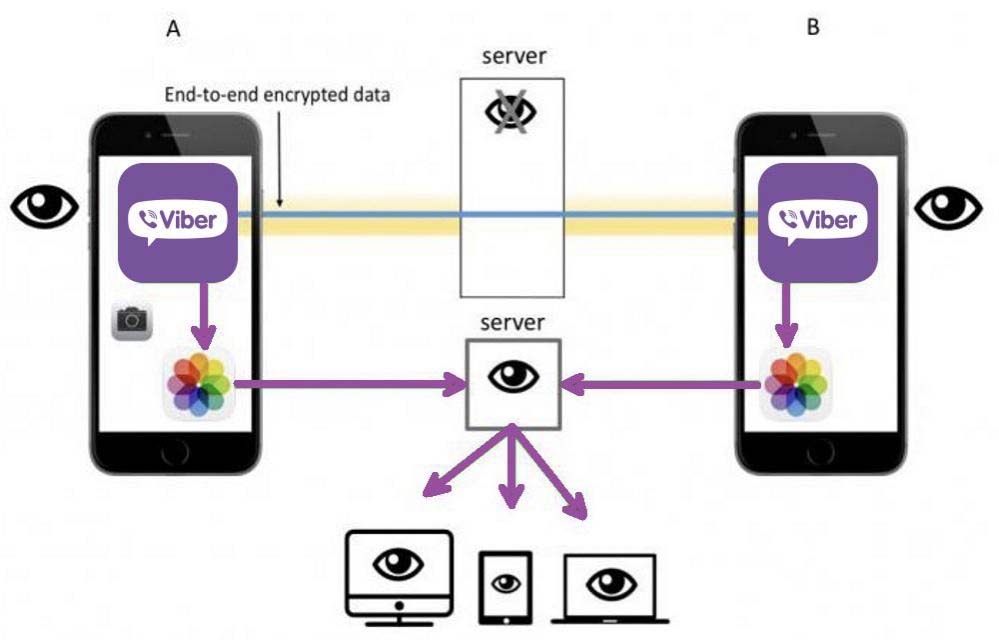

На сегодняшний день наиболее безопасным методом защиты является сквозное шифрование. Именно его Вайбер по заявлениям разработчиков и использует при передаче данных от одного пользователя к другому. Такой механизм защиты предусматривает шифрование данных на устройстве отправителя, а расшифровку полученных медиафайлов, голосовых или текстовых сообщений — на смартфоне или ПК получателя.

Однако, такой способ шифрования негативно сказывается на комфорте пользователей. Поэтому создатели мессенджеров стремятся найти компромисс между удобством и безопасностью. Что, кстати, практически недостижимо. Зачастую программисты в угоду повышению пользовательского комфорта отказываются от некоторых элементов защиты. Естественно, это позволяет увеличить популярность приложения, но делает его уязвимым для хакерских атак.

Сейчас Вайбер сложно назвать самым популярным мессенджером, но именно его политика конфиденциальности предусматривает максимальное использование алгоритмов сквозного шифрования для всех участником любой беседы без исключения. Что же это значит для пользователей?

Перед началом диалога у пользователей автоматически генерируются 256-битные ключи, которые включают публичную и приватную часть. Публичными половинками участники чата обмениваются друг с другом, а приватными ключами шифруются сообщения на стороне отправителей. При получении текста, голосовой записи, фото или видео мессенджер сопоставляет обе части ключа, а после их совпадения расшифровывает данные. Если аккаунт пользователя подключен к нескольким устройства (например, к планшету и к смартфону), то для каждого из них генерируется свой уникальный ключ.

На серверах Вайбера сообщения всегда хранятся в зашифрованном виде и находятся там лишь до того момента, пока пользователь не войдет в сеть. После этого все просмотренные отправления добавляются в резервную копию, а ее актуальная версия отправляется в облачное хранилище на Google Drive (для пользователей Android) или iCloud (для iOS). Это сделано для того, чтобы при смене устройства человек мог восстановить свою переписку и получить полный доступ к информации, сохраненной в Вайбере.

Прочитать чужую переписку с серверов мессенджера невозможно (даже если вам каким-то образом удастся их взломать). Но обойти такую защиту в Вайбере вполне реально: для взлома нужно только получить доступ к целевому аккаунту, а уже с него перейти к резервной копии и скачать ее.

Многие мануалы по использованию Вайбера в качестве основного механизма защиты предлагают отключить резервное копирование и запретить мессенджеру доступ к облачным хранилищам. Но такой запрет будет действовать до первого обновления системы или самого приложения, а при смене телефонного номера или смартфона не позволит восстановить переписку (что, скорее всего, приведет к потере важных для пользователя сведений). К тому же, отсутствие резервной копии даст возможность использовать Вайбер только с одного устройства, так как на остальные гаджеты отправленные собеседниками сообщения просто не будут доходить.

Как показывает статистика, практически никто из активных пользователей мессенджера не соглашается на такие неудобства в угоду повышению безопасности. К тому же все данные, хранящиеся на Google Drive и iCloud, по умолчанию считаются максимально защищенными от любых хакерских атак.

Критическая уязвимость Вайбера

Сам Вайбер не имеет критических уязвимостей, то есть не позволяет производить массовые хакерские атаки на пользователей. Для взлома определенной учетной записи нужно получить доступ именно к устройству с целевым аккаунтом. А вот это довольно просто сделать, зная лишь номер телефона потенциальной «жертвы».

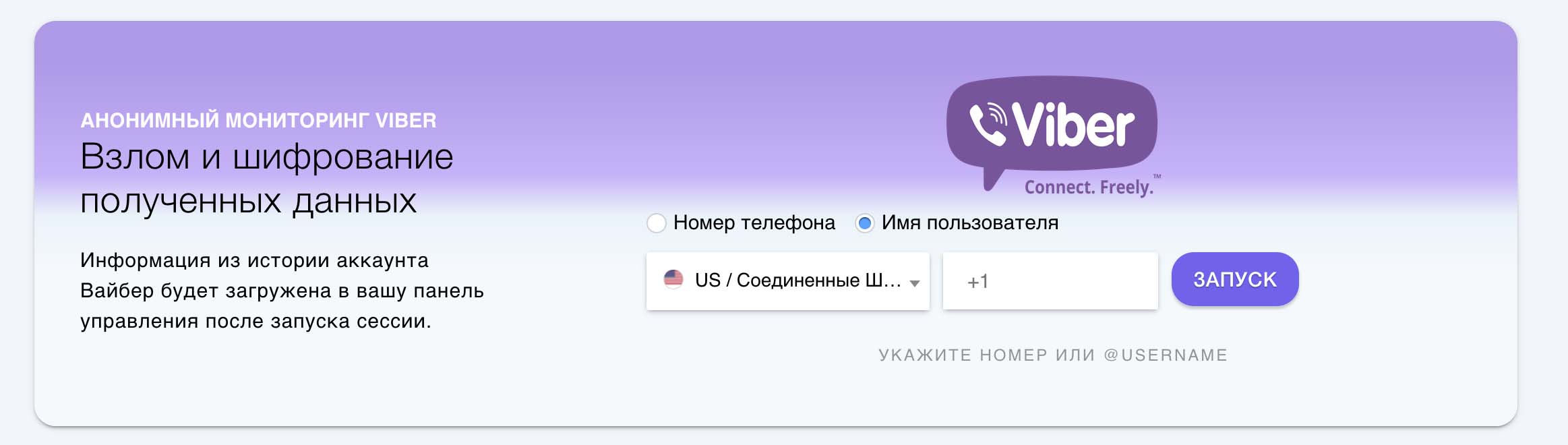

Достаточно подключиться к ее мобильной сети, инициировать вход в целевой аккаунт на любом другом гаджете и перехватить сообщение от Вайбера с кодом верификации. Теперь резервная копия мессенджера загрузится на новом устройстве и будет постоянно обновляться при получении или отправлении новых сообщений и осуществлении звонков.

Основная проблема данного метода взлома Viber — перехват системного сообщения от мессенджера. Но с этой задачей легко справляется специализированное программное обеспечение, такое как VbTracker. Оно уже настроено на подключение к любой мобильной сети, использующей для передачи данных протокол SS7. А именно этот протокол применяется при передаче SMS практически всеми существующим операторами сотовой связи.

После перехвата сообщения программа автоматически входит в нужный аккаунт, скачивает актуальную резервную копию пользовательских данных и передает ее человеку, который инициировал атаку. Все это занимает не более 15 минут и даже не требует каких-либо технических знаний или особых навыков.

Существуют ли 100% способы защиты аккаунта в Вайбере от взлома

Как разработчики приложения и лично вы не пытались бы защитить свой аккаунт в Вайбере от взлома, все это может быть совершенно бесполезным. Ведь основная уязвимость любой учетной записи — это ее привязка к номеру телефона. И пока мобильные операторы не начнут прилагать столько же усилий для сохранения конфиденциальности абонентов, сколько и создатели мессенджеров, ваши личные данные всегда будут под угрозой.